深入了解DevicData勒索软件家族及其加密后缀Devicdata-P

2025-04-22 索勒数据恢复专家

浏览量:383

引言

近年来,勒索软件攻击日益猖獗,其中DevicData勒索软件家族及其加密后缀Devicdata-P引起了广泛关注。本文将深入探讨这一勒索软件的特点、传播方式、加密机制以及如何应对此类威胁。

DevicData勒索软件家族概述

DevicData是一种恶意软件,属于勒索软件家族中的一员。其主要目的是通过加密用户文件来勒索赎金。与其他勒索软件类似,DevicData会锁定受害者的数据,并要求支付赎金以换取解密密钥。

传播方式

DevicData通常通过以下途径传播:

- 钓鱼邮件:伪装成合法邮件,诱导用户点击恶意附件或链接。

- 漏洞利用:利用操作系统或软件的未修补漏洞进行传播。

- 恶意广告:通过广告网络传播,用户点击后即被感染。

加密机制

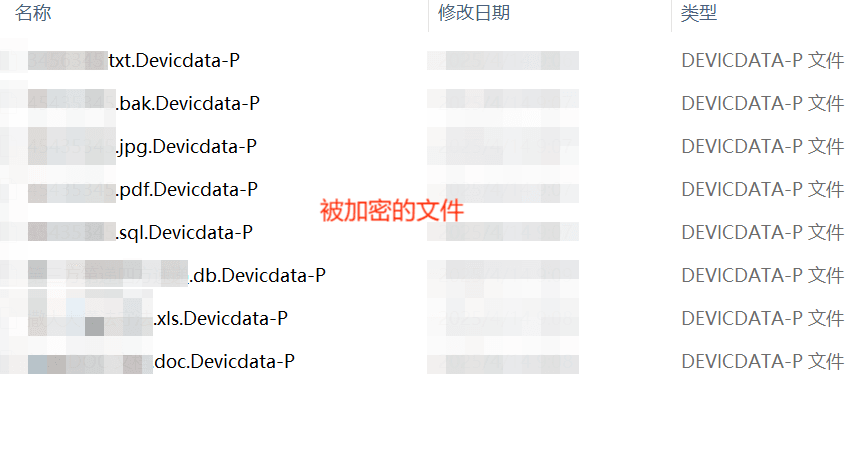

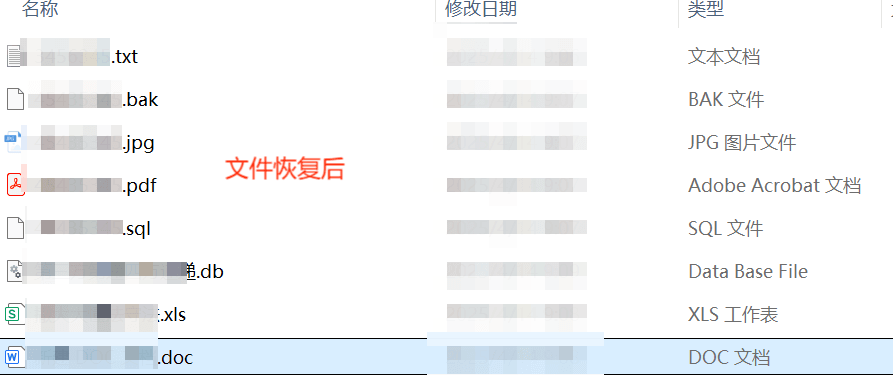

DevicData使用强加密算法对文件进行加密,并在文件名后添加.Devicdata-P后缀。加密后的文件将无法正常打开,受害者通常会收到勒索通知,要求支付赎金以恢复文件。

如何识别DevicData感染

如果您的设备出现以下症状,可能已感染DevicData:

- 文件被添加

.Devicdata-P后缀。 - 出现勒索通知,要求支付赎金。

- 系统性能下降或出现异常行为。

应对措施

预防措施

- 定期备份数据:确保重要文件有备份,避免因勒索软件攻击造成数据丢失。

- 更新系统和软件:及时修补漏洞,减少攻击面。

- 提高安全意识:避免点击可疑链接或下载不明附件。

感染后的处理

- 隔离设备:断开网络连接,防止勒索软件进一步传播。

- 使用解密工具:部分安全公司可能提供免费的解密工具。

- 寻求专业帮助:联系网络安全专家或执法机构。

结语

DevicData勒索软件家族及其加密后缀Devicdata-P对用户数据安全构成严重威胁。通过了解其传播方式和加密机制,并采取有效的预防和应对措施,可以大大降低感染风险。希望本文能为您提供有价值的信息,帮助您更好地保护数据安全。

相关阅读

-

刷脸支付真的安全吗?

现在支付除了扫码支付之外,使用最多的就是刷脸支付了,但刷脸安全吗? “刷脸”支付系统是一款基于脸部识别系统的支付平台,该系统不需要钱包、信用卡或手机,支付时只需要面对POS机屏幕上的摄像头,系统会自动将消费者面部信息与个人账户相关联,整个交易过程十分便捷。 伴随着人脸识别技术的日渐成熟,“刷脸…

-

常见的计算机网络攻击知识

在网络快速发展的同时,网络安全威胁也越来越严重,网络攻击的规模和复杂性逐年上升,造成的影响越来越大,所以更需要重视网络安全问题。 网络攻击的种类有: 主动攻击,会导致某些数据流的篡改和虚假数据流的产生;这类攻击可分为篡改、伪造消息数据和终端,拒绝服务。被动攻击,通常包括窃听、流量分析、破解弱…

-

企业和个人用户该如何应对勒索病毒?

勒索病毒再度成为全球焦点。5月10日,美国最大的成品油管道运营商Colonial Pipeline受到勒索软件攻击,被迫关闭其美国东部沿海各州供油的关键燃油网络。事实上,这并不是偶然,自从2017年WannaCry席卷全球以来,勒索病毒已经成为全球性的安全难题。 尽管2021年上半年相比去年同时期,勒索病毒的攻击态势稍…

网络数据安全知识

最新文章

-

免费服务热线:

周一至周日 8:00-22:00

15325986998

-

微信扫描

即可开始对话

Copyright©2021-2023 索勒 Solar 版权所有